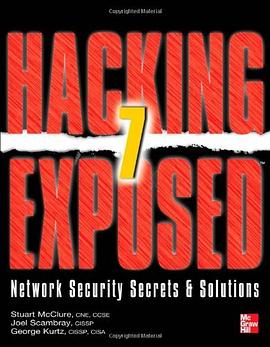

Hacking Exposed 7 pdf epub mobi txt 电子书 下载 2026

- 计算机

- 编程

- 第一梯队

- 安全

- hack

- 英文原版

- [Security]

- 网络安全

- 渗透测试

- 漏洞分析

- 黑客技术

- 信息安全

- 网络攻击

- 防御技术

- 安全实践

- 计算机安全

- 道德黑客

具体描述

This is the latest tactics for thwarting digital attacks. "Our new reality is zero-day, APT, and state-sponsored attacks. Today, more than ever, security professionals need to get into the hacker's mind, methods, and toolbox to successfully deter such relentless assaults. This edition brings readers abreast with the latest attack vectors and arms them for these continually evolving threats." (Brett Wahlin, CSO, Sony Network Entertainment). "Stop taking punches - let's change the game; it's time for a paradigm shift in the way we secure our networks, and "Hacking Exposed 7" is the playbook for bringing pain to our adversaries." (Shawn Henry, former Executive Assistant Director, FBI). Bolster your system's security and defeat the tools and tactics of cyber-criminals with expert advice and defense strategies from the world-renowned Hacking Exposed team. Case studies expose the hacker's latest devious methods and illustrate field-tested remedies. Find out how to block infrastructure hacks, minimize advanced persistent threats, neutralize malicious code, secure web and database applications, and fortify UNIX networks. "Hacking Exposed 7: Network Security Secrets and Solutions" contains all-new visual maps and a comprehensive "countermeasures cookbook." It features: obstruct APTs and web-based meta-exploits; defend against UNIX-based root access and buffer overflow hacks; block SQL injection, spear phishing, and embedded-code attacks; detect and terminate rootkits, Trojans, bots, worms, and malware; lock down remote access; using smartcards and hardware tokens; protect 802.11 WLANs with multilayered encryption and gateways; plug holes in VoIP, social networking, cloud, and Web 2.0 services; and learn about the latest iPhone and Android attacks and how to protect yourself.

作者简介

目录信息

读后感

评分

评分

评分

评分

用户评价

这本书的深度简直令人咋舌,感觉作者是把多年的实战经验浓缩成了这几百页的篇幅。它不满足于停留在表面上介绍“是什么”,而是执着于深挖“为什么会这样”以及“如何才能绕过它”。阅读过程中,我发现自己不得不频繁地停下来,查阅大量的RFC文档和相关的学术论文,因为书中引用的技术细节太过精确和专业。比如,书中对内存损坏漏洞的探讨,不仅仅是讲解缓冲区溢出这种基础概念,而是深入到了栈、堆的内存布局差异,以及ROP(Return-Oriented Programming)链的构建原理,甚至涉及到了现代操作系统为防御此类攻击所做的各种缓解措施(Mitigation)。对于每一个防御机制的介绍,作者都会立即反驳性地给出绕过该机制的具体技术路径,这种“矛与盾”的交织叙事,让阅读体验充满了紧张感和智力上的挑战。我个人认为,这本书的价值不在于教你如何立即去实施攻击,而在于构建起一套严谨的、批判性的安全分析思维框架。它迫使你像一个真正的安全研究员那样去思考:如何从系统设计的源头寻找不完美之处?如何利用已知的限制条件构造出预期的行为?这对于希望在渗透测试或漏洞挖掘领域有所建树的读者来说,是不可多得的精神食粮,每一次重读都会有新的领悟。

评分我必须承认,这本书的阅读体验是相当“硬核”且充满挫败感的,至少在初期是如此。它不像市面上那些流行的黑客入门指南那样,用花哨的图表和轻松的语气来引导你。相反,它采取了一种近乎学术论文的严谨和冷峻。大量的章节充斥着汇编语言的片段、复杂的网络数据包结构分析以及对特定硬件架构限制的讨论。如果你不是一个习惯于与二进制代码为伍的读者,很可能会在中途感到力不从心。我记得有一次,我在尝试理解一个关于特定版本操作系统的内核提权漏洞时,花费了将近一个下午的时间,仅仅是为了搞明白书中提及的某个寄存器在上下文切换时的具体状态变化。然而,正是这种近乎偏执的细致,赋予了这本书无可替代的权威性。它没有试图去简化复杂性,而是选择直面复杂性,并将其清晰地呈现出来。这种对技术深度不妥协的态度,使得这本书在那些追求极致技术理解的圈子里享有极高的声誉。它更像是一本给同行看的参考手册,充满了只有领域专家才能完全领会的“黑话”和技巧。

评分我对这本书的评价会集中在它的“时代烙印”和“思维传承”上。尽管出版时间已久,许多具体的攻击代码可能已经失效,但这本书的核心价值在于它所承载的**安全哲学**。它清晰地传达了一种理念:安全不是通过安装一套软件就能解决的问题,而是一个持续对抗、不断学习和深入理解系统底层机制的过程。书中对操作系统内核交互、硬件层面的安全限制以及编译器优化如何意外地为攻击者创造机会的探讨,这些都是非常高阶的议题。它没有过多地讨论最新的流行工具,而是专注于那些植根于计算机科学基础的、永恒的弱点。因此,即使你现在已经是一名资深的安全专家,重温这本书也能帮助你回溯本源,巩固那些在日常工作中可能被忽略的底层知识。它更像是一部武功秘籍的“心法篇”,虽然招式(代码)会过时,但核心的内功心法(安全原理)却是万古长青的,对于渴望建立扎实理论基础的后继者来说,这本书无疑是一份不可替代的遗产。

评分这本书的封面设计简直是视觉上的盛宴,那种深邃的黑色背景上,跳跃着霓虹般的代码流光,立刻就能抓住任何对技术领域抱有好奇心的人的眼球。我拿到手的时候,立刻被它散发出的那种“硬核”气质所吸引。翻开扉页,前言部分就毫不含糊地定下了基调——这不是一本给初学者的入门读物,而是为那些已经对网络安全有一定了解,渴望深入挖掘底层机制的专业人士准备的宝典。作者的写作风格非常凝练,没有多余的寒暄,直奔主题,每一个章节的结构都设计得如同一个精密的工程图纸,逻辑严密,层层递进。例如,在讲解某种特定的网络协议漏洞时,作者会先花大篇幅梳理该协议的设计初衷和正常工作流程,然后才引入攻击面,这种“知其所以然”的叙述方式,极大地增强了理解的深度。我特别欣赏它在理论与实践之间的平衡把握,每一个技术点后面往往紧跟着具体的实战案例分析,虽然这些案例本身可能已经随着时间推移略显陈旧,但它们所揭示的思维模式和攻击链条的构建逻辑,至今仍是研究人员学习的绝佳范本。这本书更像是一本工具书,而不是一本小说,它要求读者投入大量的精力去研磨那些晦涩的术语和复杂的配置指令,但回报是巨大的,读完后,你会感觉自己对网络世界有了更本质的认识。

评分这本书的结构安排堪称典范,它似乎遵循着一个从宏观到微观,再从理论到实操的完美螺旋上升路径。在刚开始的几个部分,作者会先宏观地概述信息安全领域的常见攻击向量和威胁模型,建立起一个清晰的知识地图。这种铺垫非常重要,它为后续的深入钻研打下了坚实的基础,避免了读者在细节中迷失方向。随着章节的推进,焦点逐渐缩小,对特定应用层协议的漏洞分析开始变得非常具体,涉及到了诸如Web服务器的特定配置缺陷、数据库注入的深层变种等等。最让我印象深刻的是,书中对“防御失效”的分析。作者似乎总是在讲解完一个攻击技术后,紧接着就会指出当前业界主流的安全产品在面对这种攻击时可能存在的盲点或局限性。这种“进攻是最好的防守”的叙事角度,使得读者不仅仅学会了如何攻击,更重要的是学会了如何从攻击者的视角去审视和加固自己的系统。它教会我的不是一套固定的招式,而是一种不断适应和进化的安全思维,这在技术迭代如此迅速的今天,显得尤为珍贵。

评分Good for script kiddies

评分课本

评分比较泛,有些地方讲得不是太清楚

评分课本

评分比较泛,有些地方讲得不是太清楚

相关图书

本站所有内容均为互联网搜索引擎提供的公开搜索信息,本站不存储任何数据与内容,任何内容与数据均与本站无关,如有需要请联系相关搜索引擎包括但不限于百度,google,bing,sogou 等

© 2026 book.wenda123.org All Rights Reserved. 图书目录大全 版权所有