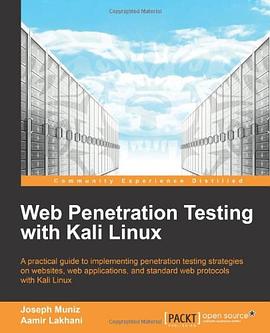

Web Penetration Test with Kali Linux pdf epub mobi txt 电子书 下载 2026

- Web安全

- Kali Linux

- 渗透测试

- Web安全

- 漏洞利用

- 网络安全

- 信息安全

- 安全测试

- 黑客技术

- Web应用

- 安全攻防

具体描述

A practical guide to implementing penetration testing strategies on websites, web applications, and standard web protocols with Kali Linux

Overview

Learn key reconnaissance concepts needed as a penetration tester

Attack and exploit key features, authentication, and sessions on web applications

Learn how to protect systems, write reports, and sell web penetration testing services

In Detail

Kali Linux is built for professional penetration testing and security auditing. It is the next-generation of BackTrack, the most popular open-source penetration toolkit in the world. Readers will learn how to think like real attackers, exploit systems, and expose vulnerabilities.

Even though web applications are developed in a very secure environment and have an intrusion detection system and firewall in place to detect and prevent any malicious activity, open ports are a pre-requisite for conducting online business. These ports serve as an open door for attackers to attack these applications. As a result, penetration testing becomes essential to test the integrity of web-applications. Web Penetration Testing with Kali Linux is a hands-on guide that will give you step-by-step methods on finding vulnerabilities and exploiting web applications.

"Web Penetration Testing with Kali Linux" looks at the aspects of web penetration testing from the mind of an attacker. It provides real-world, practical step-by-step instructions on how to perform web penetration testing exercises.

You will learn how to use network reconnaissance to pick your targets and gather information. Then, you will use server-side attacks to expose vulnerabilities in web servers and their applications. Client attacks will exploit the way end users use web applications and their workstations. You will also learn how to use open source tools to write reports and get tips on how to sell penetration tests and look out for common pitfalls.

On the completion of this book, you will have the skills needed to use Kali Linux for web penetration tests and expose vulnerabilities on web applications and clients that access them.

What you will learn from this book

Perform vulnerability reconnaissance to gather information on your targets

Expose server vulnerabilities and take advantage of them to gain privileged access

Exploit client-based systems using web application protocols

Learn how to use SQL and cross-site scripting (XSS) attacks

Steal authentications through session hijacking techniques

Harden systems so other attackers do not exploit them easily

Generate reports for penetration testers

Learn tips and trade secrets from real world penetration testers

Approach

"Web Penetration Testing with Kali Linux" contains various penetration testing methods using BackTrack that will be used by the reader. It contains clear step-by-step instructions with lot of screenshots. It is written in an easy to understand language which will further simplify the understanding for the user.

作者简介

Joseph Muniz

Joseph Muniz is a technical solutions architect and security researcher. He started his career in software development and later managed networks as a contracted technical resource. Joseph moved into consulting and found a passion for security while meeting with a variety of customers. He has been involved with the design and implementation of multiple projects ranging from Fortune 500 corporations to large federal network.

Joseph runs TheSecurityBlogger.com website, a popular resources regarding security and product implementation. You can also find Joseph speaking at live events as well as involved with other publications. Recent events include speaker for Social Media Deception at the 2013 ASIS International conference, speaker for Eliminate Network Blind Spots with Data Center Security webinar, speaker for Making Bring Your Own Device (BYOD) Work at the Government Solutions Forum, Washington DC, and an article on Compromising Passwords in PenTest Magazine - Backtrack Compendium, July 2013.

Outside of work, he can be found behind turntables scratching classic vinyl or on the soccer pitch hacking away at the local club teams.

Aamir Lakhani

Aamir Lakhani is a leading Cyber Security and Cyber Counterintelligence architect. He is responsible for providing IT security solutions to major commercial and federal enterprise organizations.

Lakhani leads projects that implement security postures for Fortune 500 companies, the US Department of Defense, major healthcare providers, educational institutions, and financial and media organizations. Lakhani has designed offensive counter defense measures for defense and intelligence agencies, and has assisted organizations in defending themselves from active strike back attacks perpetrated by underground cyber groups. Lakhani is considered an industry leader in support of detailed architectural engagements and projects on topics related to cyber defense, mobile application threats, malware, and Advanced Persistent Threat (APT) research, and Dark Security. Lakhani is the author and contributor of several books, and has appeared on National Public Radio as an expert on Cyber Security.

Writing under the pseudonym Dr. Chaos, Lakhani also operates the DrChaos.com blog. In their recent list of 46 Federal Technology Experts to Follow on Twitter, Forbes magazine described Aamir Lakhani as "a blogger, infosec specialist, superhero..., and all around good guy."

目录信息

读后感

评分

评分

评分

评分

用户评价

这本书,绝对是想入门Web渗透测试领域的朋友们必不可少的一本指南。它的标题就非常直观地告诉你了它所涵盖的内容——使用Kali Linux进行Web渗透测试。对于初学者来说,Kali Linux本身就是一个宝藏,而这本书则巧妙地将Kali Linux的强大功能与Web渗透测试的实践相结合,提供了一个清晰的学习路径。我尤其欣赏它在理论知识和实际操作之间的平衡。它不会让你觉得只是在机械地复制粘贴命令,而是会深入浅出地解释每一个步骤背后的原理,让你知其然,更知其所以然。比如,在讲SQL注入的时候,它不仅仅是列举了几个SQL注入的Payload,而是会详细解释SQL注入是如何发生的,不同的数据库类型有哪些常见的注入方式,以及如何利用工具(当然是Kali Linux上的工具)来发现和利用这些漏洞。这种深入的讲解,让我在遇到实际的、未知的Web应用漏洞时,也能举一反三,灵活应对。书中的案例分析也是我非常喜欢的部分,它提供了一些模拟的Web应用场景,让你可以在一个安全可控的环境中进行练习。这些场景的设计非常贴近实际的Web应用,涵盖了从简单的XSS到复杂的SSQLi,再到文件上传漏洞等各种常见的Web安全问题。在练习的过程中,我不仅巩固了书本上的理论知识,还培养了解决实际问题的能力。而且,Kali Linux的配置和常用工具的使用也得到了很好的讲解,这对于很多初学者来说,可能是另一个挑战,但这本书把这些都梳理得很清楚,让你可以快速上手,将精力集中在渗透测试本身。我还会反复翻阅书中的一些关键章节,每次阅读都能有新的体会,这充分说明了这本书内容的深度和广度。

评分老实说,这本书真的改变了我对“技术书籍”的认知。我之前读过一些安全方面的书,但很多都显得过于枯燥,或者讲解得不够深入。这本书完全不同,它充满了激情和洞察力。作者似乎将自己多年的渗透测试经验都倾注在了这本书中。在阅读的过程中,我感觉就像是在和一位经验丰富的老兵一起学习。他对每一个攻击技术的讲解都充满了细节,比如在讲解SQL注入的时候,他会告诉你如何识别SQL注入的类型,如何使用不同的注入函数,如何利用报错注入、盲注、UNION注入等等。而且,它还会穿插一些“实战心得”,分享一些在实际渗透测试中遇到的棘手问题和解决思路。这些“心得”对于初学者来说,是无价的。我记得在学习如何绕过Web应用防火墙(WAF)时,书中的一些巧妙的技巧,让我恍然大悟。作者并没有简单地罗列WAF的规则,而是从WAF的工作原理出发,讲解如何通过改变请求的构造方式来绕过规则。这比单纯地记忆一些绕过Payload要有效得多。书中的一些进阶内容,比如如何进行社交工程、如何利用社会化媒体进行信息收集,以及如何进行物理渗透测试的初步了解,也都得到了提及,虽然不是重点,但这些拓展性的内容,让我对整个安全领域有了更广阔的视野。

评分对于想要系统学习Web渗透测试的读者来说,这本书提供了一个非常完善的学习框架。它不仅仅是零散的知识点堆砌,而是将各种技术和工具整合在一起,形成一个完整的学习体系。我喜欢它在讲解每一个攻击技术时,都会先铺垫相关的背景知识,然后再深入到具体的攻击方法和工具使用。例如,在讲解WebShell的制作和利用时,它会先介绍WebShell的工作原理,以及它在Web应用程序中的作用,然后再讲解如何利用各种技术(如PHP, ASP, JSP)来制作WebShell,以及如何利用Kali Linux上的工具来上传和执行WebShell。书中的一些关于权限提升的技巧,以及如何利用发现的WebShell来获取服务器的更高权限,也都得到了详细的讲解。这让我明白,Web渗透测试不仅仅是发现漏洞,更重要的是如何利用漏洞来达到最终的目标。而且,书中还对一些常见的Web安全陷阱进行了提示,比如如何避免被检测,如何清理痕迹等等。这些“黑盒”的知识,对于提升实战能力非常有帮助。此外,书中的一些关于Web应用程序架构的讲解,也让我对Web应用程序的内部工作原理有了更深入的了解,这有助于我更好地定位和发现潜在的安全漏洞。

评分对于任何一个想要深入了解Web渗透测试领域的人来说,这本书都是一个不容错过的选择。它将Kali Linux的强大功能与Web渗透测试的实际操作相结合,为读者提供了一个全面、系统的学习路径。我尤其喜欢它在讲解每一个攻击技术时,都附带了相应的防御措施。这让我不仅仅学会了如何攻击,更学会了如何保护。例如,在讲解XSS漏洞时,它不仅介绍了如何利用XSS进行攻击,还详细讲解了如何通过输入验证、输出编码、Content Security Policy (CSP)等方法来防御XSS攻击。这种“攻防兼备”的讲解方式,让我的安全知识更加全面。书中的一些关于Web安全测试的自动化工具的介绍和使用,也让我受益匪浅。比如,如何使用`Nikto`进行Web服务器漏洞扫描,如何使用`Arachni`进行Web应用程序的漏洞扫描。这些工具的使用方法和配置详解,都得到了清晰的说明,让我可以快速上手,提高测试效率。此外,书中还提到了一些关于Web应用程序安全开发的最佳实践,这对于我将来开发更安全的Web应用程序提供了重要的指导。让我明白,安全不仅仅是事后的修复,更是贯穿于整个开发生命周期。

评分说实话,我之前对Web渗透测试一直有点模糊的概念,知道大概是怎么回事,但具体操作起来总感觉无从下手。这本书的出现,彻底改变了我的看法。它的结构安排非常合理,从基础概念的介绍开始,逐步深入到各种攻击技术和防御措施。最让我印象深刻的是,它没有回避那些复杂的、可能让初学者感到畏惧的内容,而是用一种非常耐心和循序渐进的方式进行讲解。例如,在讲解缓冲区溢出攻击时,它会从内存管理、栈和堆的概念讲起,然后慢慢引导到具体的溢出原理和利用方法。这种层层递进的讲解方式,让那些看似高深莫测的技术变得易于理解。而且,书中的示例代码非常翔实,并且都经过了实际验证,你可以直接在Kali Linux环境中进行复现。这种“边学边练”的学习模式,极大地提高了我的学习效率。我记得有一次,我遇到了一个书上没有直接提到过的漏洞类型,但是由于我对书中的原理有了深入的理解,很快就找到了解决问题的思路,并且成功地利用了那个漏洞。这让我对自己学习的成果有了极大的信心。另外,书中对Kali Linux的各种工具的使用讲解也非常到位,不仅仅是介绍工具的命令,更重要的是解释了这些工具在实际渗透测试过程中的作用和局限性,以及如何将它们组合起来使用,形成一套完整的攻击流程。这对于理解工具背后的逻辑非常有帮助,避免了盲目地使用工具。

评分对于任何一个对网络安全,特别是Web渗透测试领域感兴趣的初学者来说,这本书绝对是你的“敲门砖”。它将Kali Linux这个强大的安全操作系统,与Web渗透测试这个充满挑战和乐趣的实践相结合,为读者提供了一个系统、全面的学习平台。我特别欣赏它在安全概念解释上的清晰度。它不会假设你已经具备了深厚的网络基础知识,而是会从最基础的概念讲起,比如HTTP协议的工作原理,Web服务器的架构,以及客户端和服务器端是如何交互的。这些基础知识的铺垫,对于理解后续的渗透测试技术至关重要。然后,它会逐步引入各种Web攻击技术,比如SQL注入、命令注入、文件上传漏洞、跨站请求伪造(CSRF)等等。每一个攻击技术都会有详细的原理分析,配合Kali Linux上的相关工具(如Burp Suite, sqlmap, nikto等)进行演示。书中的图解也非常丰富,能够帮助读者更直观地理解一些复杂的原理和操作流程。我记得在学习SSRF(服务器端请求伪造)的时候,书中的一个详细的图示,让我一下子就明白了SSRF的攻击路径和潜在危害。这种可视化讲解,对于提升学习效果非常有帮助。而且,作者在书中还提到了很多关于信息收集和侦察的技巧,这在渗透测试的初期阶段尤为重要。如何有效地收集目标网站的信息,如何发现潜在的攻击面,这些内容都得到了很好的讲解。

评分这本书的排版和设计也值得称赞。清晰的章节划分,合理的段落布局,以及高质量的插图和代码示例,都让阅读体验变得非常愉悦。我尤其喜欢它在讲解复杂概念时,所使用的图示。比如,在解释HTTP请求的生命周期,或者TCP三次握握手和四次挥手的过程时,书中都有非常直观的图表,帮助我快速理解。而且,代码示例的格式也非常规范,易于复制和粘贴。在学习过程中,我经常会将书中的代码直接复制到Kali Linux的终端中进行试验,这种无缝的衔接,大大提高了我的学习效率。在讲解Web应用程序的常见漏洞时,比如目录遍历、命令注入、SQL注入、XSS等,书中都提供了详细的攻击流程和相应的防御建议。而且,它还会讲解如何利用Kali Linux上的各种安全工具来自动化这些过程,比如使用`OWASP ZAP`或`Burp Suite`进行Web应用程序的扫描和漏洞发现。书中的一些关于Web安全编码实践的建议,也让我对如何构建更安全的Web应用程序有了更深的理解。这对于那些不仅想成为渗透测试者,还想成为安全开发者的朋友来说,非常有价值。

评分这本书的价值,绝对不仅仅是一本操作手册,它更像是一位经验丰富的安全专家的手把手教学。作者在书中展现了深厚的专业知识和丰富的实践经验,将那些枯燥的技术概念用生动形象的语言表达出来,让你在阅读过程中不会感到乏味。我尤其喜欢它对“思考方式”的引导。渗透测试不仅仅是掌握一堆工具和技术,更重要的是培养一种发现问题、分析问题、解决问题的思维模式。这本书恰恰在这方面做得非常出色。它会引导你思考“为什么会存在这个漏洞?”,“这个漏洞能被如何利用?”,“如何才能绕过现有的防御机制?”。这种启发式的学习方式,让我不仅仅学会了如何“做”,更学会了“思考”。在讲解浏览器端的安全漏洞时,例如XSS(跨站脚本攻击),它不仅介绍了不同类型的XSS(反射型、存储型、DOM型),还详细分析了它们在实际Web应用中的产生原因,以及如何利用JavaScript和HTML的特性来实现攻击。更重要的是,它还讲解了如何检测和防御这些漏洞,这对于一个想要成为合格渗透测试工程师的人来说,是非常重要的。书中的一些高级技巧,比如利用Web代理工具进行流量分析和修改,或者使用一些自动化扫描工具进行初步侦察,都得到了详细的讲解,并且附带了相应的配置和使用方法。这让我能够更有效地发现和利用Web应用中的安全隐患。

评分这本书的实用性是我最看重的方面。它不是那种堆砌理论、脱离实际的书籍,而是完全以实战为导向。从Kali Linux的安装和基本配置开始,就让你能够快速进入到实践环节。然后,它会带领你一步步深入到各种Web渗透测试的场景中。我尤其喜欢它在“漏洞利用”部分的处理方式。它不仅仅是告诉你“如何利用”,更重要的是告诉你“为什么可以利用”以及“如何最大化利用”。比如,在讲解文件包含漏洞时,它会详细分析本地文件包含(LFI)和远程文件包含(RFI)的区别,以及在不同服务器配置下,漏洞利用的可能性和方法。它还会介绍一些绕过防御机制的技巧,比如通过特定的编码或者利用服务器的其他特性来实现漏洞的成功利用。在书中,我学会了如何使用Kali Linux上的各种命令行工具,比如`nmap`进行端口扫描,`gobuster`进行目录爆破,`dirb`进行文件和目录枚举。这些工具的使用方法和参数详解,都得到了清晰的说明。同时,它也讲解了如何将这些工具的结果进行关联分析,从而发现更深层次的漏洞。书中的一些渗透测试报告的撰写建议,对于我后来进行实际的安全评估项目也提供了很多有价值的指导。让我知道如何清晰、准确地记录和汇报发现的安全问题。

评分这本书的内容深度和广度都令人印象深刻。它涵盖了Web渗透测试的各个方面,从基础的信息收集到高级的漏洞利用。我尤其欣赏它在讲解复杂概念时,所使用的比喻和类比。这些生动形象的解释,让那些抽象的技术原理变得易于理解。例如,在讲解SQL注入的盲注时,它用了一个“猜数字”的比喻,让我一下子就明白了盲注的核心思路。而且,书中的代码示例非常简洁,易于理解和复现。在学习的过程中,我经常会把书中的代码复制到Kali Linux中进行试验,这种“边学边练”的学习方式,极大地提高了我的学习效率。我记得在学习如何进行SQL注入的联合查询攻击时,书中的一个详细的SQL语句构造示例,让我一下子就掌握了窍门。这本书还包含了一些关于Web应用程序安全开发的最佳实践,这对于那些想要成为更全面的安全专业人士的朋友来说,非常有帮助。它会教你如何编写更安全的SQL查询,如何正确地处理用户输入,以及如何避免常见的安全漏洞。书中的一些关于安全审计的技巧,也让我对如何评估Web应用程序的安全性有了更深入的理解。

评分 评分 评分 评分 评分相关图书

本站所有内容均为互联网搜索引擎提供的公开搜索信息,本站不存储任何数据与内容,任何内容与数据均与本站无关,如有需要请联系相关搜索引擎包括但不限于百度,google,bing,sogou 等

© 2026 book.wenda123.org All Rights Reserved. 图书目录大全 版权所有