具体描述

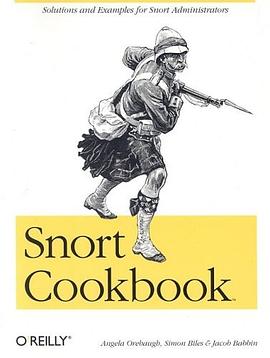

If you are a network administrator, you're under a lot of pressure to ensure that mission-critical systems are completely safe from malicious code, buffer overflows, stealth port scans, SMB probes, OS fingerprinting attempts, CGI attacks, and other network intruders. Designing a reliable way to detect intruders before they get in is an essential - but often overwhelming - challenge. SNORT, the defacto open source standard of intrusion detection tools, is capable of performing real-time traffic analysis and packet logging on IP network. It can perform protocol analysis, content searching, and matching. SNORT can save countless headaches; the new SNORT Cookbook will save countless hours of sifting through dubious online advice or wordy tutorials in order to leverage the full power of SNORT. Each recipe in the popular and practical problem-solution-discussion O'Reilly cookbook format contains a clear and thorough description of the problem, a concise but complete discussion of a solution, and real-world examples that illustrate that solution. The SNORT Cookbook covers important issues that sys admins and security pros will us everyday, such as: - installation - optimization - logging - alerting - rules and signatures - detecting viruses - countermeasures - detecting common attacks - administration - honeypots - log analysis But the SNORT Cookbook offers far more than quick cut-and-paste solutions to frustrating security issues. Those who learn best in the trenches - and don't have the hours to spare to pore over tutorials or troll online for best-practice snippets of advice - will find that the solutions offered in this ultimate SNORT sourcebook not only solve immediate problems quickly, but also showcase the best tips and tricks they need to master be security gurus - and still have a life.

作者简介

目录信息

读后感

评分

评分

评分

评分

用户评价

这本书简直是网络安全界的“烹饪圣经”!我作为一个长期在红蓝对抗一线摸爬滚打的安全工程师,手中积攒了不少实战经验,但总感觉在系统性、规范化方面有所欠缺。直到我翻开了《Snort Cookbook》,我才明白我之前的工作方法有多么粗放。这本书没有那种空泛的理论说教,而是直接把我们带到了“厨房”——实战场景。比如,它对如何构建复杂的多层过滤规则集的讲解,简直细致入微,每一个参数的取舍都给出了详尽的性能和准确性分析,这比我在各种论坛上零散搜集到的经验片段要靠谱得多。我尤其欣赏它关于DPI(深度包检测)策略的构建章节,它不是简单地告诉你用哪个关键字,而是深入剖析了不同协议栈在不同检测点上的效率差异。读完后,我立刻尝试优化了我们现有的一条高流量警报规则,原本需要耗费数秒才能处理完毕的日志流,现在在Snort的引擎下几乎是实时完成的,误报率也得到了显著控制。这本书真正教会我的,是如何像一个细致的厨师一样,精确地调制出既美味(高检测率)又高效(低资源占用)的安全检测“菜肴”。对于任何想要将Snort从一个基础IDS/IPS工具升级为定制化、高性能威胁猎杀平台的人来说,这本书的实战指导价值是无价的。它绝对是我近几年阅读过的技术书籍中,实操性最强的一本。

评分作为一名侧重于合规审计和事件响应的分析师,我过去主要依赖Snort作为流量的“黑匣子”记录器。但阅读了《Snort Cookbook》后,我对如何利用它进行主动的、前瞻性的威胁狩猎有了全新的认识。书中有一章专门讨论了如何从海量告警中筛选出“高可疑性”信号,而不是仅仅依赖于规则的严重等级。它介绍了几种基于熵值分析和行为模式偏离度的自定义检测方法,这些方法虽然在Snort的规则语法上显得复杂,但一旦实现,就能极大地提升事件响应的效率。举个例子,书中关于识别“非标准Web Shell”的规则编写示例,没有使用任何已知的特征码,而是通过分析HTTP请求头部的不一致性和参数长度的异常分布来触发告警。这完全颠覆了我过去“看见特征码就报警”的思维定势。这本书迫使我跳出了工具本身的功能限制,去思考如何利用其底层引擎的灵活性去模拟攻击者的思维。对于那些需要从“被动接收告警”转向“主动寻找威胁”的团队来说,这本书提供的思维框架远比具体的规则条目更有价值,它让你学会如何“思考”而不是仅仅“复制粘贴”。

评分说实话,一开始我对“Cookbook”这个名字有点犹豫,担心内容会过于基础或者只是零散的技巧集合。但事实证明,我的担忧是多余的。《Snort Cookbook》给我的感觉更像是一套高级的“工程手册”,它覆盖了从环境搭建的底层优化,到复杂威胁建模的顶层设计。它有一部分内容专门讲解了如何处理混淆流量,比如加密流量前的特征提取尝试,虽然不能破解加密,但如何通过流量指纹识别出高风险的隧道行为,书里的几种方法论我从未在其他地方见过如此清晰的对比。最让我印象深刻的是关于规则编写的“性能陷阱”部分,它用图表清晰地展示了哪些关键字组合会导致引擎在特定场景下性能急剧下降,这对于运维一个拥有数万条规则的大型生产环境至关重要。我之前一直认为只要规则逻辑正确就万事大吉,现在才明白,在高性能检测系统中,逻辑的优雅性必须服从于性能的残酷现实。这本书帮助我建立了一种新的思维模式:编写Snort规则,首先要考虑的不是它能检测什么,而是它在高速吞吐下会消耗多少CPU周期。这是一种从“功能驱动”到“资源驱动”的转变,对于那些面对海量数据流、需要保持低延迟检测的企业来说,这部分的价值无可估量。

评分这本书的排版和案例的实用性达到了一个很高的标准。很多技术手册的案例都是教科书式的,但在真实世界中几乎派不上用场。《Snort Cookbook》则不然,它似乎是直接从最严苛的生产环境中提炼出来的经验教训。我注意到,书中在讲解每一个复杂规则时,都会附带一个“副作用分析”部分,详细说明了这条规则可能带来的误报场景,以及如何通过添加排除条件或调整匹配顺序来缓解这些副作用。这种严谨的态度,让我在尝试部署任何新规则前都更有信心。特别是关于构建自定义协议解析器的部分,它不仅解释了如何写出能够解析非标准协议字段的规则,还提醒了我们在升级Snort版本时可能遇到的兼容性问题,这体现了作者对工具生命周期管理的深刻理解。总之,这本书不是一本教你如何“使用”Snort的书,而是一本教你如何“驾驭”Snort的书。它真正把Snort从一个被动的安全监控工具,提升成了一个能够主动适应并对抗复杂攻击链条的精密武器系统。每一个章节都充满了实战智慧,读完之后,你不会觉得你学到了一堆规则,而是觉得自己拥有了一套全新的安全检测哲学。

评分这本书的结构设计堪称一绝,它不是按功能模块划分,而是更接近于按照“攻击场景”的复杂度递进。从最基础的端口扫描、蠕虫活动检测,逐步深入到针对特定应用层协议的零日漏洞特征模拟,层层递进,逻辑非常清晰。我特别喜欢它在讲解“状态跟踪”(Stateful Inspection)规则时的处理方式。通常很多教程只是泛泛而谈状态机制,但《Snort Cookbook》却提供了一系列基于时间窗口和会话完整性的高级规则示例,让你能够捕捉到那些试图绕过传统会话检测的攻击手法。例如,如何构建一个规则来识别那些故意延迟响应、试图在中间人攻击中误导IDS的恶意行为。此外,书中关于Snort与外部情报源(如MISP或自定义黑名单)的集成和动态加载机制也讲得非常深入,解决了我在实际运维中遇到的配置漂移和手动更新的痛点。它提供的脚本和配置模板可以直接用于自动化流程,极大地减少了人工干预的需要。这本书的价值在于它提供了一套完整的方法论,让你能将Snort打造成一个能够适应快速变化威胁环境的动态防御系统,而不是一个僵化的规则集合。

评分 评分 评分 评分 评分相关图书

本站所有内容均为互联网搜索引擎提供的公开搜索信息,本站不存储任何数据与内容,任何内容与数据均与本站无关,如有需要请联系相关搜索引擎包括但不限于百度,google,bing,sogou 等

© 2026 book.wenda123.org All Rights Reserved. 图书目录大全 版权所有

![Follow me [2] pdf epub mobi 电子书 下载](https://doubookpic.tinynews.org/759f98f068ab18f140b8bb27fd769501107c70f6856ed0d7c94ca5a321b2b2d6/s10339782.jpg)